中科院信工所专家解析 确保软件供应链安全是一项复杂的系统工程

中国科学院信息工程研究所的网络安全专家在谈及网络与信息安全软件开发时明确指出,确保软件供应链安全绝非单一技术或环节的加强,而是一项涉及全生命周期的、复杂的系统工程。这一论断在当前全球数字化进程加速、软件复杂度与依赖性剧增的背景下,具有极其重要的现实指导意义。

专家指出,现代软件,尤其是大型网络与信息安全软件,其开发过程高度依赖开源组件、第三方库、商业软件模块以及各类开发工具和服务。这条从上游供应商、开发者到最终用户的“软件供应链”,任何一个环节的脆弱性都可能被攻击者利用,成为渗透整个系统的突破口。从2017年的NotPetya事件到2020年的SolarWinds事件,再到影响深远的Log4j漏洞,都深刻揭示了软件供应链攻击的巨大破坏力,其影响范围广、隐蔽性强、修复成本高,对国家关键信息基础设施、企业核心业务乃至个人隐私构成严峻挑战。

因此,将软件供应链安全视为一项系统工程,意味着需要从多个维度协同构建纵深防御体系:

- 源头管控与风险评估:在软件开发伊始,就必须建立严格的第三方组件引入审核机制。这包括对开源代码和商业组件的来源可信度、许可证合规性、已知漏洞情况进行持续跟踪与评估。建立内部的软件物料清单(SBOM),清晰掌握软件中所有成分的“家底”,是进行有效风险管理的基石。

- 开发过程安全内嵌:安全不能仅是开发完成后的“附加测试”,而应内嵌于软件开发生命周期(SDLC)的每一个阶段。这要求推广DevSecOps实践,在需求分析、设计、编码、构建、测试、部署、运维等全流程中,集成自动化安全工具(如静态/动态应用安全测试、软件成分分析工具等),实现安全左移,尽早发现并修复漏洞。

- 构建与分发环境可信:确保用于编译、构建、打包和分发软件的整个工具链和环境本身是安全、可信、未被篡改的。采用签名验证、哈希校验、安全容器等技术,保障软件制品从构建服务器到用户终端传递过程中的完整性。

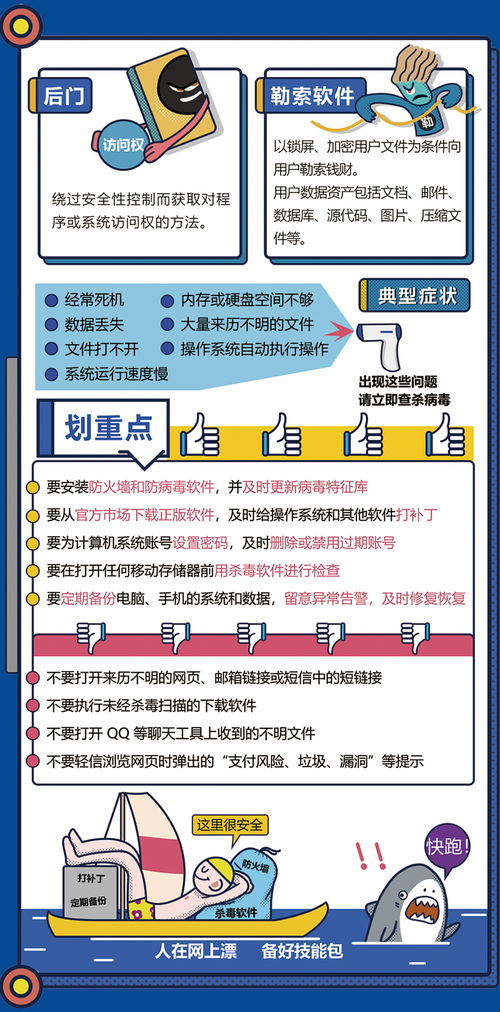

- 动态监测与应急响应:软件交付并非终点。需要对部署上线的软件进行持续的安全监控,包括对其使用的第三方组件的漏洞情报进行实时订阅与预警。一旦发现供应链中的关键组件出现高危漏洞,必须有能力快速定位受影响的范围,并启动应急响应流程,及时提供补丁或缓解方案。

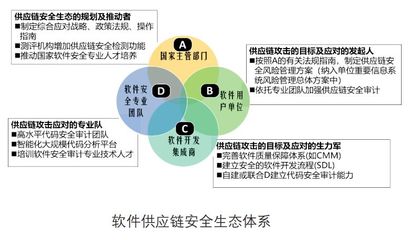

- 标准、法规与生态共建:系统工程的成功离不开顶层设计。推动建立软件供应链安全的国家标准、行业规范,明确各方责任。促进产学研用协同,共建安全、可信的开源生态,鼓励安全编码实践,提升整个行业的基础安全水位。

中科院信工所专家强调,对于承担着保卫网络空间重任的网络与信息安全软件自身而言,其供应链安全的标准应当更高、要求更严。因为这些软件往往是防护体系的核心,一旦其供应链被攻破,将导致“堡垒从内部被攻陷”的灾难性后果。因此,在开发此类软件时,除了遵循上述系统工程方法外,还需采用更高级别的代码审计、形式化验证、可信计算等技术,确保其从“出生”到“服役”全过程的可验证、可信任。

软件供应链安全是数字化时代的基石性安全议题。将其作为一项系统工程来规划和实施,意味着需要技术、管理、流程、标准和生态的全面联动与持续投入。唯有如此,才能筑牢数字世界的“地基”,有效应对日益复杂精密的供应链攻击威胁,为国家的网络安全和数字经济发展提供坚实保障。

如若转载,请注明出处:http://www.cojbgef.com/product/19.html

更新时间:2026-06-02 21:46:40