应对低成本网络攻击新常态 从燃油管道到东芝数据泄露的启示与软件开发策略

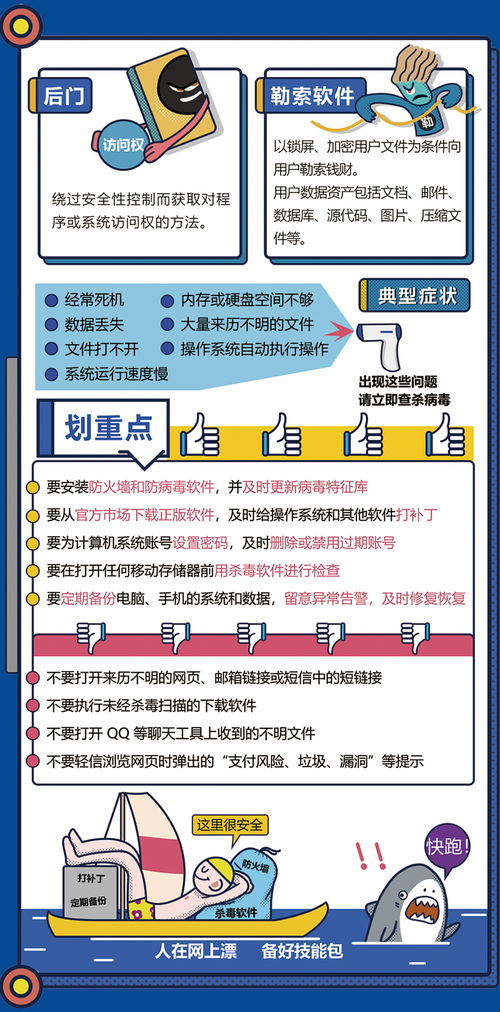

从关键基础设施燃油运输管道遭勒索软件攻击,到科技巨头东芝敏感信息被窃取,一系列网络安全事件不断警示我们:网络攻击正日益‘低成本化’。攻击工具商品化、攻击服务市场化,使得即使资源有限的攻击者也能发动具有破坏性的网络侵袭。面对这一严峻趋势,企业、机构乃至国家必须构建更高效、更具韧性的网络与信息安全防御体系,而核心之一在于开发与部署先进的网络与信息安全软件。

一、 低成本网络攻击的现状与挑战

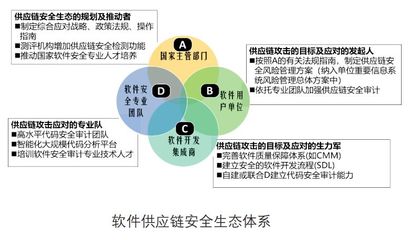

- 攻击门槛降低:勒索软件即服务(RaaS)、漏洞利用工具包的广泛流传,以及暗网中成熟的攻击教程和雇佣服务,使得发动一次定向攻击或大规模扫描攻击所需的技术知识与资金投入大幅减少。

- 攻击目标泛化:不再仅限于金融、政府等高价值目标。能源、制造、医疗乃至中小企业,因其安全防护可能相对薄弱,同样成为低成本攻击的‘理想’目标,燃油管道事件便是对关键基础设施的典型冲击。

- 危害性不减反增:低成本不意味着低危害。数据泄露导致商业机密丧失(如东芝事件)、运营中断造成巨额经济损失和公共服务停摆,其后果可能是灾难性的。

二、 应对策略:构建以智能软件为核心的主动防御体系

单纯增加安全预算、堆砌硬件设备已不足以应对当前威胁。必须转向以智能、自动化、协同的安全软件开发与应用为核心,实现从被动响应到主动防护的转变。

1. 软件开发需强化威胁情报集成与利用

- 内部:安全软件应能深度整合内部日志、流量数据、终端行为信息,利用机器学习建立正常行为基线,快速识别异常。

- 外部:必须集成全球威胁情报源(如恶意IP、域名、哈希值、攻击战术指标),实现软件对新兴威胁的实时感知和预警,在攻击扩散前实施阻断。

2. 深化自动化与编排响应(SOAR)能力开发

- 面对海量告警和快速攻击,人工响应效率低下。安全软件需具备高度自动化能力,能够自动验证警报、关联事件、并按照预设剧本执行封锁IP、隔离设备、打补丁等响应动作,将事件处置时间从小时级缩短至分钟级,极大降低攻击窗口和人工成本。

3. 拥抱零信任架构与微隔离软件方案

- 传统边界防护在内部威胁和渗透面前显得脆弱。开发与部署基于零信任原则的软件解决方案,实施严格的、持续的身份验证和动态访问控制。

- 特别是在关键网络内部,通过软件定义微隔离技术,将管道控制系统、企业核心数据服务器等关键资产细粒度隔离,即使单一节点被攻破,也能有效防止威胁横向移动,遏制损失范围。

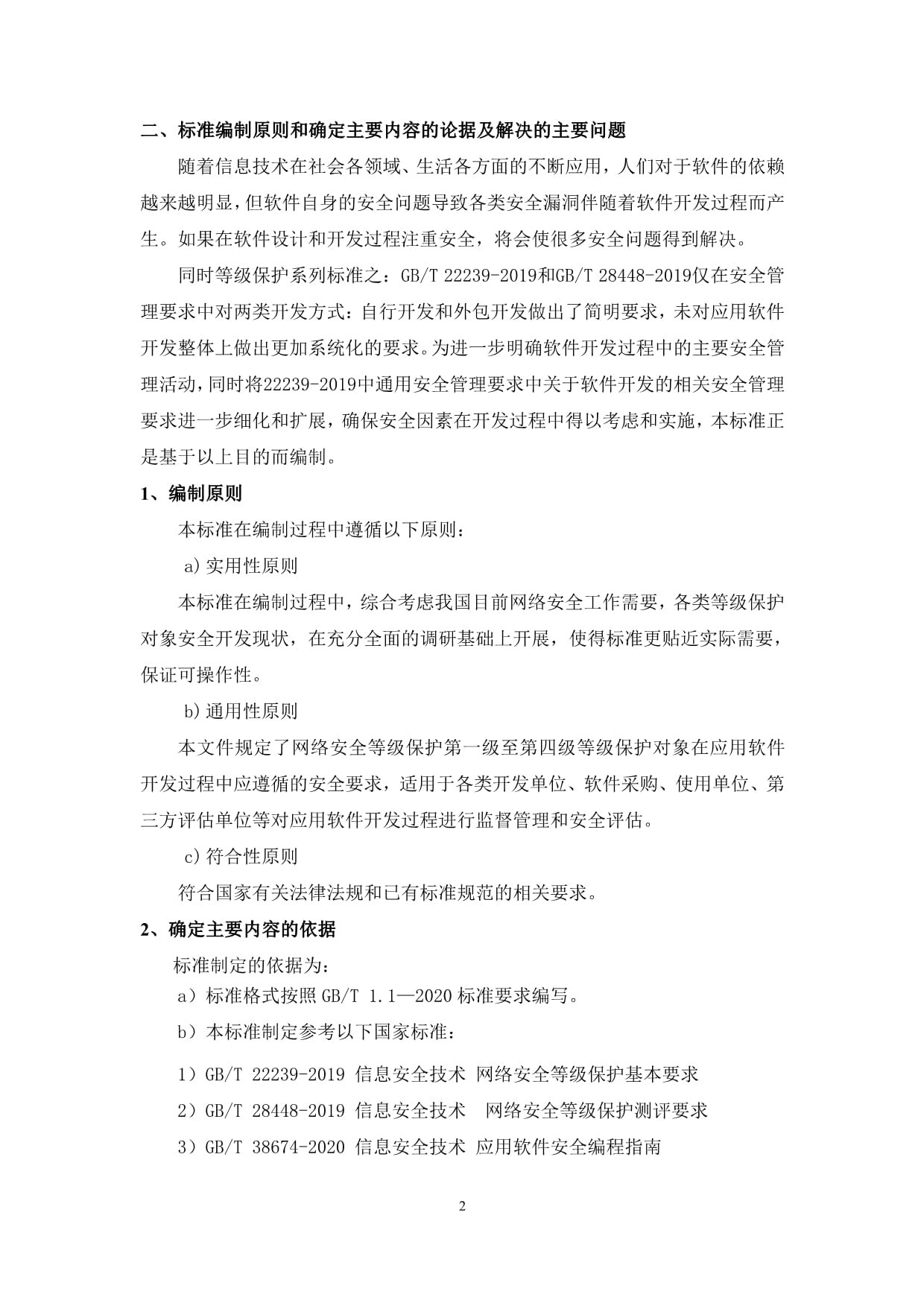

4. 强化供应链安全与自身软件安全开发流程(SSDLC)

- 东芝信息泄露等事件常源于第三方漏洞或供应链攻击。安全软件开发自身必须遵循安全开发生命周期,严格管理代码依赖和第三方组件。

- 为企业开发的安全产品应包含软件物料清单(SBOM)和供应链风险评估功能,帮助客户管理自身软件供应链风险。

5. 投资于安全验证与攻击模拟软件

- 防御的有效性需要持续检验。应利用自动化攻击模拟软件,持续对自身网络、应用进行安全测试,模拟低成本攻击者的常见战术,发现防护体系中的真实短板并优先修复,实现防御能力的闭环提升。

三、 转向韧性安全与持续进化

燃油管道和东芝事件并非终点,而是预示着低成本、高频率网络攻击新时代的到来。应对之道,不在于追求绝对安全,而在于通过开发和应用智能、敏捷、集成的网络与信息安全软件,构建能够快速检测、响应、恢复并从中学习的韧性安全体系。这要求安全开发者、企业决策者和监管机构共同努力,推动安全软件从‘成本中心’向‘核心能力’转变,让安全成为数字化时代业务连续性的基石。

如若转载,请注明出处:http://www.cojbgef.com/product/15.html

更新时间:2026-05-25 07:17:29